Web教材一覧>

法規・基準

テレワークセキュリティガイドライン

総務省「テレワークセキュリティガイドライン 第5版」(2021年)

https://www.soumu.go.jp/main_content/000752936.pdf

従来のテレワークは、業務の効率化や働き方改革等を目的として、企業等の「一部」の従業員が利用する、業務・勤務形態の例外的な選択肢の一つに留まっている状況でした。

2020年以降の新型コロナウイルスへの対応を契機として、企業等の従業員が一斉かつ長期にわたってテレワークを利用している状況も多く見受けられるようになり、テレワークはもはや企業等における標準的・一般的な業務・勤務形態の一つになってきました。

一方、サイバー攻撃はますます巧妙化し、テレワークを安全に運用するには、一層のセキュリティ対策が必要になります。

総務省はテレワークのセキュリティに関して2004年に「「テレワークセキュリティガイドライン」の初版を策定、その後改訂を重ねてきましたが、このような環境変化に対して、2021年に第5版を公表しました。

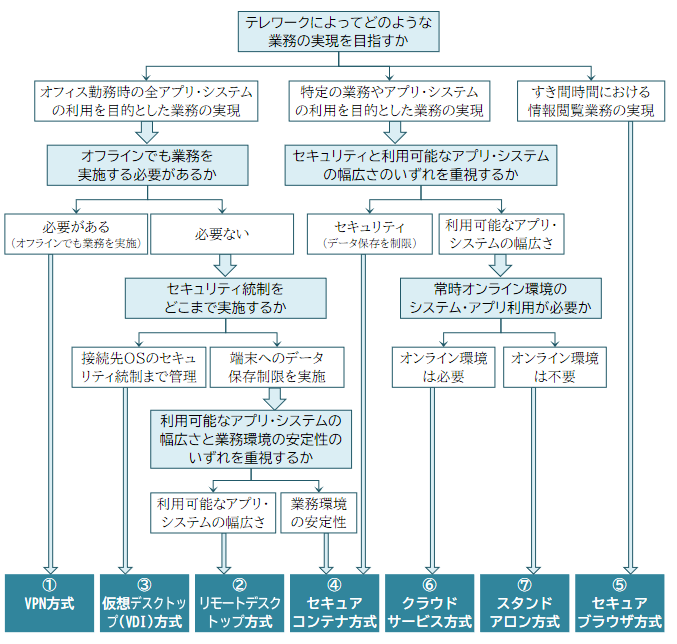

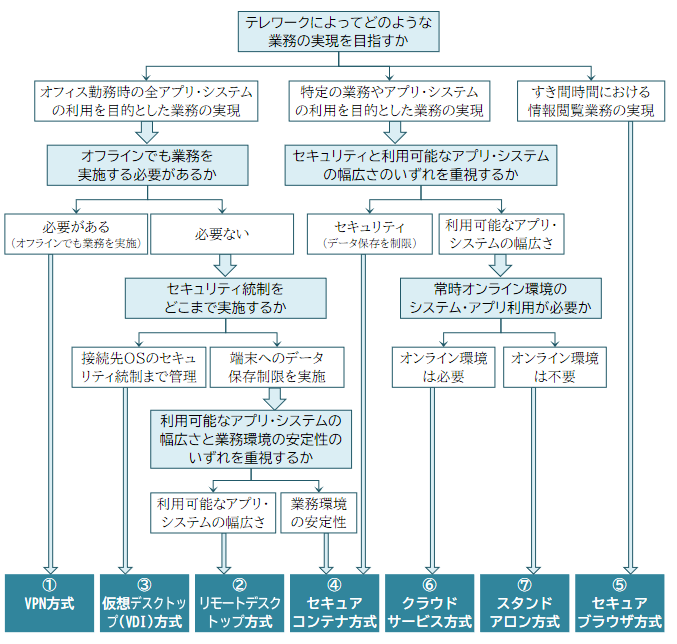

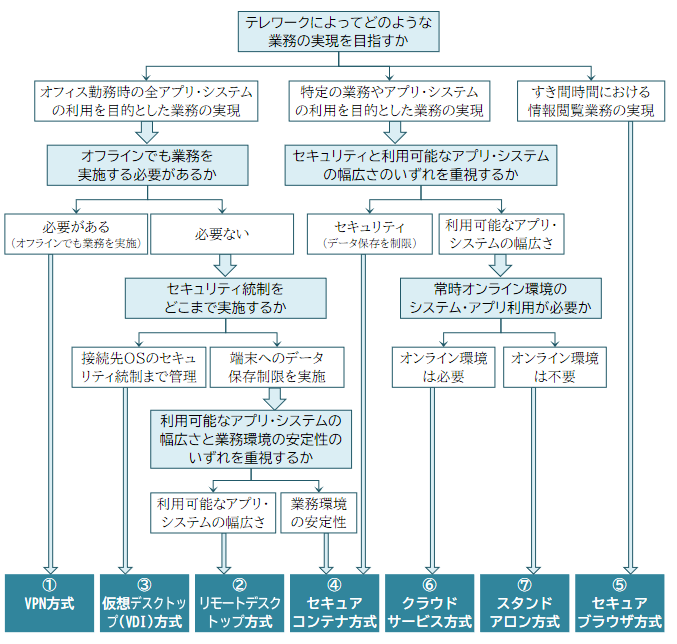

第5版では、ネットワーク技術面からテレワークを7つの類型に区分して、それぞれの特徴、適する環境、導入での考慮事項などを解説をしているのが特徴です。

本ガイドラインの構成

- 第1章 はじめに

ガイドラインの背景や目的、テレワークの形態、想定読者等

- 第2章 テレワークにおいて検討すべきこと

テレワークセキュリティ対策での「ルール」・「人」・「技術」のバランスのとれた対策

「経営者」・「システム・セキュリティ管理者」・「テレワーク勤務者」の適切な役割分担

クラウドサービスの活用やゼロトラストセキュリティに関する考え方

- 第3章 テレワーク方式の解説

各方式特有のセキュリティ上の留意点等

適した方式を選定する際の参考、特性比較表

- 第4章 テレワークセキュリティ対策一覧(各方式共通)

「経営者」・「システム・セキュリティ管理者」・「テレワーク勤務者」の立場ごとに解説

- 第5章 テレワークセキュリティ対策の解説

- 第6章 テレワークにおけるトラブル事例と対策

テレワークセキュリティの役割分担

- 経営者の役割

① テレワークセキュリティに関する脅威と事業影響リスクの認識

② テレワークに対応したセキュリティポリシーの策定

③ テレワークにおける組織的なセキュリティ管理体制の構築

④ テレワークでのセキュリティ確保のための資源(予算・人員)確保

⑤ テレワークにより生じるセキュリティリスクへの対応方針決定と対応計画策定

⑥ テレワークにより対応が必要となるセキュリティ対策のための体制構築

⑦ 情報セキュリティ関連規程やセキュリティ対策の継続的な見直し

⑧ テレワーク勤務者に対するセキュリティ研修の実施と受講の徹底

⑨ セキュリティインシデントに備えた計画策定や体制整備

⑩ サプライチェーン全体での対策状況の把握

- システム・セキュリティ管理者の役割

① テレワークに対応した情報セキュリティ関連規程やセキュリティ対策の見直し

② テレワークで使用するハードウェア・ソフトウェア等の適切な管理

③ テレワーク勤務者に対するセキュリティ研修の実施

④ セキュリティインシデントに備えた準備と発生時の対応

⑤ セキュリティインシデントや予兆情報の連絡受付

⑥ 最新のセキュリティ脅威動向の把握

- テレワーク勤務者の役割

① 情報セキュリティ関連規程の遵守

② テレワーク端末の適切な管理

③ 認証情報(パスワード・ICカード等)の適切な管理

④ 適切なテレワーク環境の確保

⑤ セキュリティ研修への積極的な参加

⑥ セキュリティインシデントに備えた連絡方法の確認

⑦ セキュリティインシデント発生時の速やかな報告

テレワークでのクラウドサービス利用

- 主なSaaSサービスの利用

コミュニケーション利用:メールサービス、チャットサービス、オンライン会議サービス

データセンターとしての利用:企業システムの一部機能をクラウドに置く

(社内ネットワークへのアクセスではなく、クラウドにアクセスして業務遂行)

- クラウドサービス活用の考慮事項

① クラウドサービスやクラウドサービス事業者の信頼性確認

② クラウドサービスのセキュリティ責任境界(利用者と事業者)の確認

③ 情報の重要度定義とクラウド保管情報の管理

④ 適切なアクセス制御の実施

⑤ 厳格な認証情報の管理と認証手法の強化

ゼロトラストセキュリティ

「全ての利用者、端末、ネットワークを信用しない」視点でのセキュリティ対策の考え方。従来は(信用できる)内部と(信用できない)外部ネットワークの境界に、ファイアウォールなどを設置して内部ネットワークを保護していました(境界型セキュリティ)が、クラウド上に保護すべき情報資産がある環境では、「すべてを信用しない」対策が必要になります。

① ネットワークの内部と外部を区別せず、

データや機器等の最小単位でセキュリティを考える

② 強固な利用者認証と厳密なアクセス管理

③ セキュリティ対策に関して環境(場所・端末等)の制約を設けない

テレワーク方式

本ガイドラインではテレワークの方式を次の7つに整理して、それぞれの説明と選定基準を示しています。本ガイドラインの中核部分です。

7方式の概要

- ① VPN方式

テレワーク端末からオフィスネットワークに対してVPN接続を行い、そのVPNを介してオフィスのサーバ等に接続し業務を行う方法

- ② リモートデスクトップ方式

テレワーク端末からオフィスに設置された端末(PC等)のデスクトップ環境に接続を行い、そのデスクトップ環境を遠隔操作し業務を行う方法

- ③ 仮想デスクトップ(VDI)方式

テレワーク端末から仮想デスクトップ基盤上のデスクトップ環境に接続を行い、そのデスクトップ環境を遠隔操作し業務を行う方法

- ④ セキュアコンテナ方式

テレワーク端末にローカル環境とは独立したセキュアコンテナという仮想的な環境を設け、その環境内でアプリケーションを動かし業務を行う方法

- ⑤ セキュアブラウザ方式

テレワーク端末からセキュアブラウザと呼ばれる特殊なインターネットブラウザを利用し、オフィスのシステム等にアクセスし業務を行う方法

- ⑥ クラウドサービス方式

オフィスネットワークに接続せず、テレワーク端末からインターネット上のクラウドサービスに直接接続し業務を行う方法

- ⑦ スタンドアロン方式

オフィスネットワークには接続せず、あらかじめテレワーク端末や外部記録媒体に必要なデータを保存しておき、その保存データを使い業務を行う方法

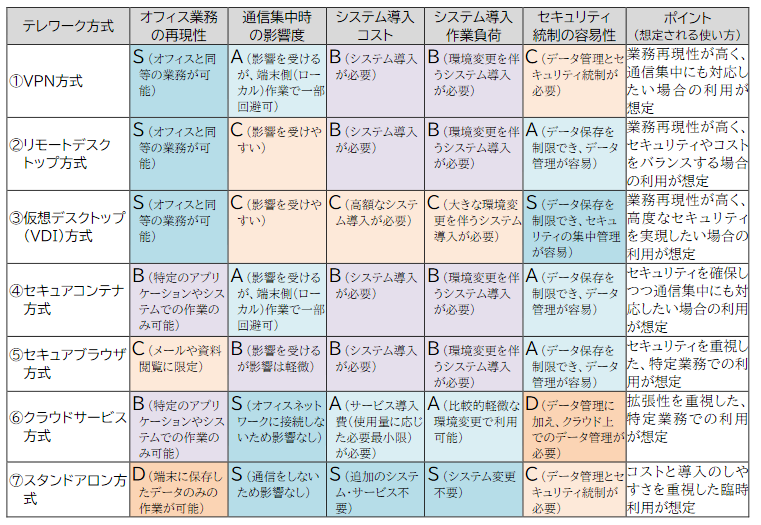

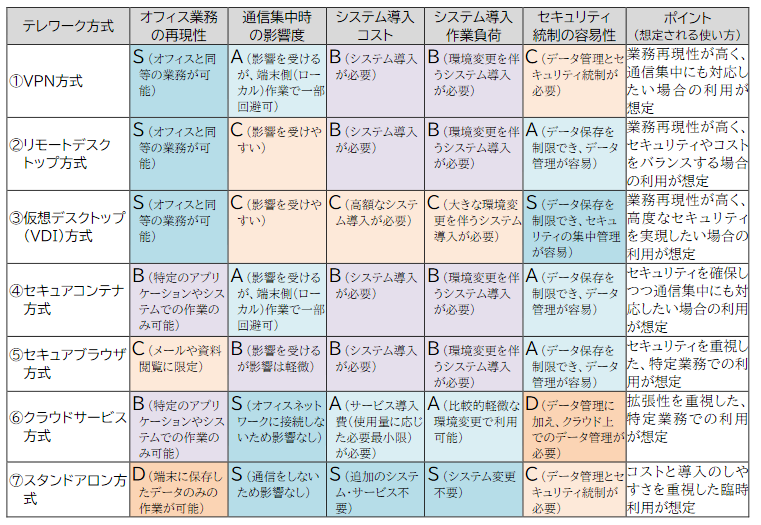

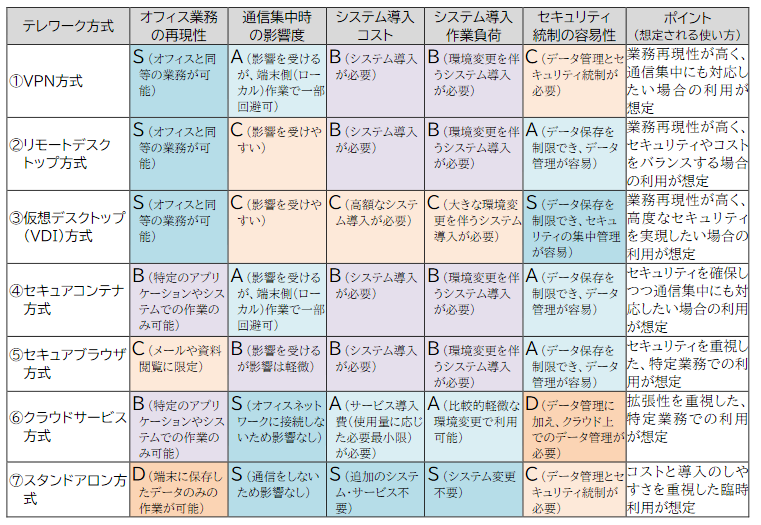

方式の選択と評価

出典:総務省「テレワークセキュリティガイドライン 第5版」(2021年)

S:効果や影響が標準よりも相対的に優れている

A:効果や影響が標準よりも相対的にやや優れている

B:効果や影響が標準的である

C:効果や影響が標準よりも相対的にやや劣っている

D:効果や影響が標準よりも相対的に劣っている

テレワークセキュリティ対策一覧

テレワーク方式にかかわらず共通的に実施すべきセキュリティ対策を次の13項目にまとめています。本文では、個々の対策につき

、「経営者」・「システム・セキュリティ管理者」・「テレワーク勤務者」の立場ごとに基本対策と発展対策を解説していますが、ここでは省略します。

- A ガバナンス・リスク管理

テレワークの実施に当たってのリスクマネジメントや、情報セキュリティ関連規程(ルール)の整備等に関する対策。

- B 資産・構成管理

テレワークで利用するハードウェアやソフトウェア等の資産の特定や、その管理に関する対策。

- C 脆弱性管理

ソフトウェアのアップデート実施等による既知の脆弱性の排除に関する対策。

- D 特権管理

不正アクセス等に備えたシステム管理者権限の保護に関する対策。

- E データ保護

保護すべき情報(データ)の特定や保存されているデータの機密性・可用性の確保に関する対策。

- F マルウェア対策

マルウェアの感染防止や検出、エンドポイントセキュリティに関する対策。

- G 通信の保護・暗号化

通信中におけるデータの機密性や可用性の確保に関する対策。

- H アカウント・認証管理

情報システムにアクセスするためのアカウント管理や認証手法に関する対策。

- I アクセス制御・認可

データやサービスへのアクセスを、必要最小限かつ正当な権限を有する者のみに制限することに関する対策。

- J インシデント対応・ログ管理

セキュリティインシデントへの迅速な対応と、ログの取得や調査に関する対策。

- K 物理的セキュリティ

物理的な手段による情報漏えい等からの保護に関する対策。

- L 脅威インテリジェンス

脅威動向、攻撃手法、脆弱性等に関する情報の収集に関する対策。

- M 教育

テレワーク勤務者のセキュリティへの理解と意識の向上に関する対策。